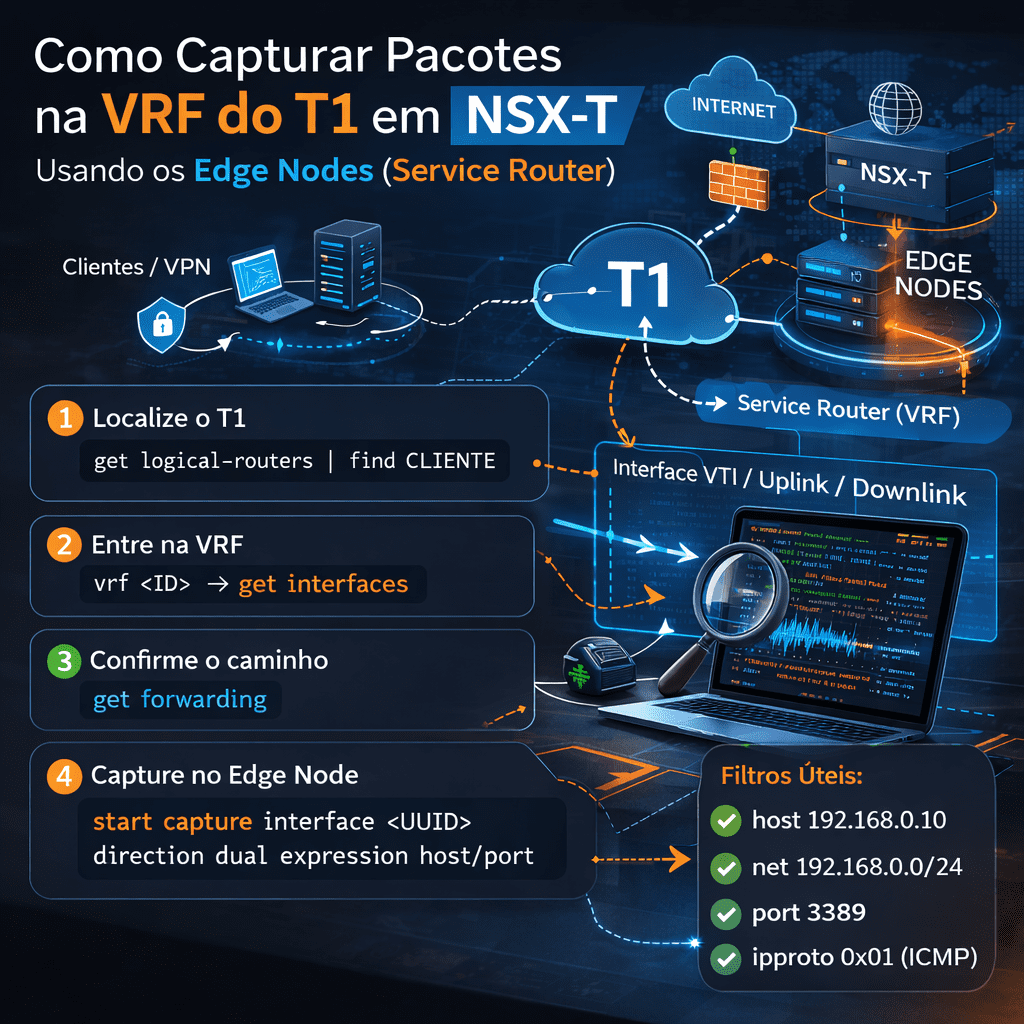

Em ambientes NSX-T, a captura de pacotes para troubleshooting de tráfego norte-sul, VPN e NAT normalmente é realizada nos Edge Nodes, pois é neles que ficam os serviços centralizados do Tier-1, incluindo o Service Router (SR). Na prática, isso significa que, quando o objetivo é analisar o tráfego de um cliente publicado no T1 ou trafegando por VPN, a captura deve ser feita no Edge Node ativo daquele roteador lógico. (Support Portal)

O processo é relativamente direto: primeiro você identifica o logical router do cliente, depois entra na VRF do T1 Service Router, localiza a interface correta e, por fim, executa a captura com filtros específicos. Esse método é especialmente útil para validar se o pacote chega ao T1, se passa pela VTI da VPN, se sofre NAT corretamente e se a resposta retorna pelo caminho esperado. (Support Portal)

1. Localize o T1 do cliente

O primeiro passo é descobrir qual logical router representa o ambiente que será analisado:

get logical-routers | find CLIENTE_EXEMPLO

O ponto principal aqui é identificar o registro do tipo SERVICE_ROUTER_TIER1, pois é esse roteador que representa a instância do T1 dentro do Edge Node. A partir dele, você obtém a VRF que será usada nos próximos comandos. (How Does Internet Work)

2. Entre na VRF do T1

Com a VRF identificada, acesse o contexto do roteador:

vrf 1356

get interfaces

Nesse ponto, você deve procurar a interface que faz sentido para o seu teste. Em cenários de VPN route-based, a interface mais relevante costuma ser a VTI, normalmente com rede /30. Em cenários de NAT ou publicação, pode ser necessário olhar também interfaces de uplink e downlink, dependendo de onde você quer observar o pacote no fluxo. (How Does Internet Work)

3. Confirme o caminho do tráfego

Antes de capturar, vale validar por qual interface a rede de interesse está sendo encaminhada:

get forwarding

Esse comando ajuda a confirmar se a rede remota ou publicada realmente está apontando para a interface esperada. Isso evita capturar no ponto errado e torna o troubleshooting muito mais objetivo. (How Does Internet Work)

4. Inicie a captura no Edge Node

Depois de identificar a interface correta, saia da VRF e rode a captura no Edge Node usando o UUID da interface:

start capture interface <UUID_INTERFACE> direction dual count 10 expression host 192.168.0.10

Nesse exemplo, a captura observa os dois sentidos do tráfego, limita a coleta a 10 pacotes e filtra apenas o host desejado. Esse formato é ideal para troubleshooting rápido, sem gerar excesso de saída no terminal. (Support Portal)

5. Filtros mais úteis no dia a dia

Você pode ajustar a expressão conforme o tipo de análise:

Por host

start capture interface <UUID_INTERFACE> direction dual count 20 expression host 192.168.0.10

Por rede

start capture interface <UUID_INTERFACE> direction dual count 20 expression net 192.168.0.0/24

Por porta

start capture interface <UUID_INTERFACE> direction dual count 20 expression port 3389

Por ICMP

start capture interface <UUID_INTERFACE> direction dual expression ipproto 0x01

Esses filtros são os mais usados para validar reachability, publicação de serviços e comportamento de aplicações específicas. A recomendação geral é sempre começar com filtros pequenos e objetivos. (Support Portal)

6. Captura antes e depois do NAT

Quando existe NAT no fluxo, uma boa prática é comparar o tráfego em dois pontos: antes da tradução e depois da tradução. Em geral, isso significa capturar no uplink do T1 e depois no downlink ou segmento interno correspondente.

Exemplo:

start capture interface <UUID_UPLINK> direction dual expression port 3389

start capture interface <UUID_DOWNLINK> direction dual expression port 3389

Essa comparação ajuda a responder rapidamente se o pacote chegou ao Edge Node, se a tradução ocorreu corretamente e se o destino respondeu. (How Does Internet Work)

7. Quando o cenário envolve VPN

Se o tráfego passa por VPN, vale validar o estado da sessão antes da captura:

get ipsecvpn session summary

get ipsecvpn session sessionid <ID>

get ipsecvpn ikesa <ID>

get ipsecvpn ipsecsa sessionid <ID>

get ipsecvpn session sessionid <ID> history

Esses comandos ajudam a confirmar se o túnel está ativo, qual peer está associado, qual VTI está em uso e se houve histórico de falhas de negociação. Isso é importante porque, muitas vezes, o problema não está na interface do T1 em si, mas no comportamento da sessão IKE/IPsec. (How Does Internet Work)

Conclusão

Para capturar pacotes no NSX-T, o ponto mais importante é lembrar que a análise ocorre nos Edge Nodes, e não apenas no conceito lógico do T1. É no Edge que o Service Router do Tier-1 processa tráfego centralizado, VPN, NAT e outros serviços. Por isso, o troubleshooting correto passa por localizar o T1 ativo, entrar na VRF certa, identificar a interface correta e aplicar filtros específicos na captura. Seguindo essa sequência, a análise fica muito mais rápida, precisa e confiável. (Support Portal)

Fontes principais

- Broadcom Knowledge Base — Troubleshooting NSX using Packet Captures (Support Portal)

- How Does Internet Work — NSX-T Edge Transport Node Packet Capture (How Does Internet Work)

- vSkeeBall — NSX-T Packet Captures (vSkeeBall)

Comments are closed